RetroShare для опытных юзеров (fb2) читать онлайн

- RetroShare для опытных юзеров (а.с. Записная книжка шифропанка -7) 7.63 Мб, 53с. скачать: (fb2) читать: (полностью) - (постранично) - Автор неизвестен

[Настройки текста] [Cбросить фильтры]

[Оглавление]

RetroShare для опытных юзеров

FAQ

RetroShare: идеология и терминология

ОПРЕДЕЛЕНИЕ

RetroShare – это анонимная децентрализованная шифрованная файлообменная и коммуникационная сеть на основе парадигмы f2f. Анонимность: любая файлообменная и коммуникационная деятельность участника сети не персонифицируется как сторонним наблюдателем – по причине приватности сети, – так и произвольным узлом сети – в силу анонимного туннелирования шифрованных данных через случайные и постоянно изменяющиеся ветви сетевого окружения. Если есть такая необходимость, платформа даёт возможность пользователю персонифицировать себя путём использования подписанных сертификатом личностей. Однако за пределами так называемого „доверенного окружения“ вообще отсутствует какая-либо информация об участниках сети – невозможно определить даже количество узлов вне окружения. Описываемый случай можно охарактеризовать как абсолютную анонимность, когда разрешённые данные о пользователе не просто трудно обнаружить, а в принципе невозможно обнаружить всилу специфики f2f: информационный поток распространяются только от участника к участнику. Такой подход выводит сеть на качественно новый уровень и, в первую очередь, способствует существенному повышению скорости обмена данными по сравнению с другими сетями, обеспечивающими хорошую анонимность (см., например, Perfect Dark), где требуются специфические подходы к маскированию деятельности пользователя в сети, негативно сказывающиеся на её производительности. Децентрализованность RetroShare: в сети нет нескольких или одного центрального компьютера-сервера, призванного обеспечивать соединение участников друг с другом или обмена данными между ними. Каждый участник сети RetroShare является одновременно и клиентом, и сервером. Шифрование данных в сети RetroShare обеспечивается 2048-, 3072- или 4096-битными асимметричными ключами и 256-битным сессионным симметричным ключом. Надёжность обмена ключами по открытому каналу связи обеспечивается алгоритмом Диффи-Хеллмана. RetroShare как средство коммуникаций включает:широковещательный чат внутри закрытой группы; публичные и приватные чаты; электронную почту; форумы; VoIP; трансляцию в тёмную сеть RSS-потока из открытой сети.Файлообмен в RetroShare даёт возможность:

предоставлять пользователям сети анонимный доступ к неограниченному количеству файлов; формировать тематические коллекции файлов; обеспечивать доступ к определённым папкам некоторой группе или группам лиц (семья, коллеги, мой единственный друг, группа1, группа2 и т.д.); автоматически давать доступ к новым файлам, появившимся в папках доступа; отдавать другим заинтересованным участникам фрагменты недокачанных файлов; проверять целостность принятых файлов.Вспомогательным файлообменным сервисом в RetroShare являются каналы объявлений контента. Каналы могут быть как публичными, так и приватными. Право на публикацию в каналах может иметь либо только его создатель, либо некоторая группа доверенных участников, которым создатель делегировал права на публикацию. Скачивание контента, объявленного в канале, может происходить как в ручном режиме, так и автоматически по мере публикации новых объявлений.

ГЕНЕЗИС

Идея создания RetroShare уходит корнями к желанию создать надёжное коммуникационное средство, позволяющее связать два компьютера напрямую, без участия каких-либо вспомогательных сервисов. Под надёжностью понимается в первую очередь конфиденциальность передачи информации по открытым каналам связи, и надёжность здесь – ключевое слово. Стремление создать подобную систему не казалась в конце 2005 года невозможной, так как уже без малого три десятка лет в рамках теории чисел, вернее – теории больших чисел, были разработаны эффективные алгоритмы шифрования дискретной информации, которые в течение полутора десятков лет широко использовались для стойкого шифрования электронной почты. Очевидно, что акцент на создании лишь двустороннего шифрованного канала связи не мог считаться чем-то прорывным – уже давно существовал шифрованный FTP, для примера, – а потому связи между друзьями должны быть расширяемыми, что превращало бы канал передачи данных в сеть передачи данных. Дополнительным толчком к реализации идеи на тот момент, по всей видимости, послужила стремительно растущая популярность протокола BitTorrent. Таким образом, генетически RetroShare оказалась детищем стойкого шифрования и децентрализации обмена данными. Для дальнейшего успешного роста и развития RetroShare потребовалось задействовать множество других малых и больших подходов, методов и технологий: распределённые хеш-таблицы (DHT), Turtle-маршрутизацию, universal plug and play (UPnP) для автоматического перенаправления портов, алгоритм Диффи-Хеллмана для исключенния компрометации ключей шифрования, красивую графическую оболочку на основе Qt и многое другое. В процессе использования криптоплатформы RetroShare обнаружились некоторые её недостатки, появились пути к модернизации. Так, в 2012 году разработчикам пришла идея усовершенстования протокола обмена кешем, что привело к созданию GXS – General eXchange System, – призванной уменьшить объём передаваемых данных между участниками. А ранее, в 2010 году, были реализованы публичные чат-комнаты, где участники криптоплатформы могли бы общаться между собой и обмениваться публичными ключами, что существенно облегчило рост сети и сделало более монолитным и сплочённым сообщество пользователей. Точную дату рождения RetroShare может назвать лишь автор идеи и первый разрабочик – пользователь под псевдонимом DrBob, но приблизительная дата – январь 2006 года. На 2014 год оценочная стоимость проекта составляла около 20 млн. долл. США.ТЕРМИНОЛОГИЯ

Darknet, или дарк-сеть, или тёмная сеть – приватная файлообменная коммуникационная сеть, в которой соединение и обмен данными осуществляется только между узлами с установленным взаимным доверием. Термин „взаимное доверие“ не имеет отношения к аналогичному понятию, принятому в быту. Установление доверия в тёмной сети есть взаимный обмен сертификатами между двумя узлами тёмной сети для последующего создания приватного шифрованного канала передачи данных. В действительности два участника с „установленным взаимным доверием“ в общечеловеческом смысле могут друг другу совершенно не доверять. Обмен сертификатами и соединение узлов создаёт дополнительную ветвь в топологии тёмной сети, через которую становится возможным анонимное туннелирование данных, предназначенных как для соседнего узла, так и для совершенно посторонних, или, иначе говоря, – удалённых узлов. Протокол туннелирования данных не даёт информации о количестве и характеристиках удалённых узлов; согласно парадигме f2f получить такие данные не представляется возможным ни при каких условиях. Термин „приватная“ понимается в двух смыслах:закрытая к доступу и использованию ресурсов третьими лицами – запрещён вход посторонним; все данные передаются от узла к узлу в шифрованном виде – исключено прослушивание.Установление приватного соединения в тёмной сети осуществляется согласно специально разработанному протоколу, определяющему сущность, свойства и характеристики сети. В основе протоколов всех существующих тёмных сетей обязательно лежит несимметричное шифрование и аутентификация. Дополнительные алгоритмические особенности протоколов установления доверия и обмена данными напрямую связаны с теми задачами, которые призвана решать коммуникационная сеть, и могут существенно отличаться от сети к сети. В силу того, что darknet предполагает установление шифрованного соединения между конкретными узлами, иногда говорят, что это сеть доверенных участников, или сеть друзей, – friend-to-friend (f2f, ср. с p2p). Криптосеть RetroShare – darknet, тёмная сеть, в которой взаимное доверие устанавливается путём обмена персональными сертификатами между участниками. Здесь можно чётко отразить отличие f2f- от p2p-сетей:

в f2f-сетях – приватные сети – злоумышленник или любой посторонний человек не имеет возможности подключиться к интересующему его сетевому узлу (компьютеру пользователя), пока сам пользователь не изъявит свою добрую волю; p2p-сети – публичные сети – не имеют возможность блокировать сетевые подключения, инициированные неизвестным лицами или организациями.По факту f2f-сети вообще и RetroShare в частности гарантируют пользователю анонимность любой деятельности, благодаря специфической структуре и топологии (парадигма f2f), а также естественным образом ограничивают любые деструктивные практики со стороны третьих лиц. Анонимные p2p-сети сравнительно легко подвергаются анализу и сбору большого объёма данных, включая IP-адреса всех участников сети без исключения. Сказанное не означает, что деятельность участников очень просто деанонимизировать, но сам факт участия в такой сети скрыть невозможно. Кроме криптоплатформы RetroShare, к классу функционирующих и развивающихся тёмных сетей можно отнести также FreeNet и GNUnet.

Внимание! Несмотря на схожесть терминов, не следует путать тёмные сети (darknets[1], приватные f2f-сети) с тёмным Интернетом (утерянный Интернет[2], <статья удалена>) и с глубоким Интернетом (невидимый, удалённый Интернет[3]). Тёмный, или утерянный, Интернет – часть сети Интернет, к которой нельзя подключиться стандартными средствами и протоколами, существующими на данный момент. Утерянный Интернет, как правило, включает архаичные ведомственные коммуникационные сети, которые функционируют с 70-х–80-х годов до сих пор. Глубокий Интернет – часть сети Интернет, работающая по стандартным протоколам, однако не индексируемая поисковыми системами и неизвестная никому, кроме ограниченного круга лиц. С глубоким Интернетом в значительной мере связывается криминальная деятельность отдельных лиц или групп лиц в Интернете.

Друг – участник f2f-сети, с которым осуществлён взаимный обмен сертификатами, что алгоритмически означает установление шифрованного соединения с одним из узлов сети. Появление термина связано с самым ранним этапом развития криптосети, когда последняя действительно состояла только из людей, знакомых лично друг с другом. В настоящее время термин „друг“ не соответствует технической подоплёке платформы, является анахронизмом и зачастую вводит пользователей в заблуждение относительно специфики, возможностей и потенциала RetroShare. Вместо термина „друг“ рекомендуется использовать термин, более точно соответствующий реальному положению дел, – „узел сети“, „доверенный участник“, „доверенный пир“ или просто „пир“. Сертификат пользователя – текстовая структура, содержащая:

уникальный публичный ключ (2048-, 3072- или 4096-битное число); идентификатор местоположения (128-битное число); внутренний IP-адрес и порт доступа пользовательского компьютера; внешний IP-адрес и порт доступа пользовательского компьютера;местоположение (текстовая строка).Значение внешнего IP-адреса может быть произвольным и не соответствовать реальному IP-адресу. При необходимости установить соединение RetroShare имеет возможность определить реальный IP-адрес участника через DHT или сервис обнаружения. Внутренний IP-адрес полезен, если часть доверенных участников находится в локальной сети. Идентификатор местоположения является искомым значением в DHT, по которому устанавливается IP-адрес потенциального доверенного участника и осуществляется соединение. Местоположение задаётся с целью использования одного и того же публичного ключа на различных компьютерах. IP-адрес, наличествующий в персональном сертификате, не является непосредственным элементом адресации в тёмной сети и необходим для установления приватного шифрованного TCP-соединения с сетью. Адресом получателя пакета является идентификатор публичного ключа шифрования, который может быть персонифицированным – в случае использования сертификата – или анонимным – в случае использования отдельной пары публичного и приватного ключей. Второй вариант задействован при анонимном туннелировании шифрованных данных, когда пара используемых ключей шифрования не привязана к персональному сертификату пользователя, а значит – не является деанонимизирующим элементом сетевого протокола. Ключи, предназначенные для анонимного обмена, могут создаваться как в автоматическом режиме, например, при файлообмене, так и в ручном, например, при создании сообщения на форуме или в чате от имени анонимного идентификатора. Количество создаваемых анонимных пар ключей ничем не ограничено, вручную их можно синтезировать сколь угодно много. В RetroShare версии 0.6 имеется несколько плодотворных отличий: 1) содержимое серификата нечитабельно человеком в силу специального перемешивания и кодирования входящих в него полей; 2) соединение может осуществляться через скрытые сервисы анонимной сети Tor; IP-адреса в этом случае отсутствуют; подробности смотрите здесь[4]. Следует отметить: как в регулярной сети RetroShare, так и в сети на основе скрытых сервисов Tor, анонимность файлообменной и коммуникационной деятельности пользователя гарантируется анонимным туннелированием данных по случайно перестраиваемым каналам передачи. Причины, по которым более целесообразно использовать скрытые сервисы Tor, перечислены в статье о подключении к сети (раздел «Целевая функция»). Доверенное окружение – полное множество сетевых узлов, с которыми установлен приватный шифрованный канал передачи информации.

Ближнее окружение – объединение доверенного окружения и доверенных окружений каждого доверенного участника.

Ближним окружением ограничивается возможность отсылки электронной почты внутри сети. Файлообмен и, при наличии большого доверенного окружения, распространение форумов и каналов ближним окружением не ограничивается, а охватывает всю сеть. Публичные ключи (не сертификаты!) ближнего ближнего окружения доступны во вкладке «Массив ключей» глобального раздела «Друзья». Анонимный туннель – виртуальный шифрованный канал передачи данных на основе цепочки связанных узлов с установленным взаимным доверием; ни источник информационного пакета, ни его получатель не знают, через какие узлы он проходит; сторонний наблюдатель не может определить, ни инициатора создания цепочки, ни целевой узел. Анонимное туннелирование данных предполагает использование ключей шифрования, не привязанных к персональному сертификату. При перестроении туннеля пара ключей шифрования автоматически изменяется на другую, даже если инициируется обмен данными с тем же узлом, что и ранее. Сущность и свойства анонимных туннелей в RetroShare идентичны цепочкам сети Tor, за исключением того, что в Tor длина цепочки ограничивается 6-ю узлами, а в RetroShare колчество промежуточных узлов в принципе ничем не ограничено и они постоянно изменяются в процессе передачи даже небольших файлов. Анонимные туннели создаются и аннулируются без участия пользователей. В любой момент времени действующий туннель может быть разрушен вследствие отключения транзитного узла от сети RetroShare. Чем дальше топологически находятся друг от друга источник и приёмник тем больше вероятность разрушения туннеля и меньше вероятность создания стабильного канала передачи данных. Структурно данные, генерируемые различными сервисами RetroShare (чаты, почта, файлообмен и пр.) не отличаются друг от друга – везде используется GXS (RetroShare General eXchange System). Следовательно, одни шифрованные данные при передаче маскируют другие шифрованные данные, что не даёт противнику осуществить статистический анализ трафика. (Принцип, принятый в другой f2f-сети GNUnet.) Каналы объявлений контента или, кратко, каналы – сервис RetroShare в виде списка сообщений, каждый элемент которого содержит:

заголовок сообщения; логотип сообщения; текстовое тело сообщения; информацию о размещаемом файле, файлах, коллекции; элементы управления.Право на публикацию в канале имеет либо только его создатель, либо создатель и некоторая группа доверенных участников, которым делегированы права на канал. Каналы могут быть как публичными, когда его содержимое распространяется от подписчика к подписчику, так и приватными, когда его содержимое доступно для просмотра лишь лицам, заранее определённым создателем. Turtle-маршрутизатор – ключевой низкоуровненвый элемент ядра RetroShare, обеспечивающий создание и уничтожение туннелей, передачу поисковых запросов, функционирование чатов и форумов, распространение контента. В RetroShare v. 0.6 Turtle-маршрутизатор, называемый глобальным маршрутизатором, подвергся существенной переработке и в настоящее время имеет мало общего с его исходным алгоритмом. Управление доверенными участниками. Задаётся: глобальная вкладка «Друзья» → контекстное меню друга → «Подробности о друге».

1) Доверие – термин, определяемый в модели „сеть доверия“, или web of trust. Никакой непосредственной роли в функционировании RetroShare не играет. 2) Анонимные туннели: принимать/отклонять запросы на создание туннеля от данного участника. Рекомендуется всегда принимать. 3) Обнаружение: выдавать/не выдавать данному участнику информацию о моих доверенных участниках. Очень полезная опция при добавлении кем-то доверенного участника из массива ключей. Решение о допуске принимается исходя из принятой концепции безопасности. 4) Форумы и каналы: разрешить/запретить отдачу имеющихся форумов/каналов данному доверенному участнику. Рекомендуется разрешать. 5) Прямой источник: разрешить/запретить прямой доступ к скачиванию файлов и обмену сетевыми пакетами, переносящими информацию о каналах/форумах/публикациях. Решение о допуске принимается исходя из принятой концепции безопасности.Параметр „Обнаружение“ может быть установлен глобально для всех пользователей в разделе «Настройки → Сервер → Конфигурация сети».

ВАЖНО! Пункт 5 играет особую роль в плане анонимизиции деятельности участника тёмной сети. По добавлению нового сертификата следует обязательно учитывать и контролировать установку этой опции. Две возможные ситуации: 1) Прямой доступ разрешён: при шифровании сетевого пакета используется приватный ключ вашего сертификата; ваше доверенное окружение знает достоверно, что вы – источник отдаваемого контента; ближнее окружение и остальные участники сети никакой информации об источнике пакета информации не имеют. Таким образом, вы не анонимный источник для вашего доверенного окружения. 2) Прямой доступ запрещён: при шифровании/дешифровании сетевого пакета используется случайно созданная пара ключей, не привязанная к вашему сертификату; ваше доверенное окружение, ближнее окружение и остальные участники сети не обладают информацией об источнике пакета. Таким образом, вы – анонимный источник для вашего доверенного окружения и других пользователей тёмной сети.Необходимость прямого доступа вызвана тем, что в некоторых случаях целесообразно быть уверенным, что контент приходит от данного конкретного лица, а не анонимного источника.

Сетевая видимость:

В криптоплатформе RetroShare имеется возможность установить различный характер поведения клиент-сервера в сети – сетевую видимость. Тип сетевой видимости определяется исходя из принятой пользователем концепции безопасности. 1) Публичный режим – тип поведения клиент-сервера, при котором последний разрешает любому доверенному участнику трансляцию сведений о других доверенных участниках, а также задействован в распределённой хеш-таблице (DHT), что означает доступность информации об IP-адресе участника как пользователям сети, так и сторонним наблюдателям. Знание IP-адреса третьими лицами не означает, что им доступна передаваемая в криптосети информация: им будет известен лишь факт того, что данный пользователь, возможно, подключён к сети RetroShare. Никакой другой информации участие в DHT не даёт. Доступ к передаваемым данным без знания приватного ключа участника исключён. Режим реализует надёжные механизмы для поиска и подключения новых доверенных участников и полезен на начальном этапе формирования группы доверенных. По достижению требуемого объёма доверенного окружения рекомендуется перейти в режим, исключающий работу с DHT: приватный или darknet. 2) Приватный режим – тип поведения клиент-сервера, при котором функционирует только сервис обнаружения, а IP-адрес пользователя не фигурирует в открытых сетях. Данный режим оптимален с точки зрения безопасности и эффективности функционирования клиент-сервера. 3) Обращённый режим: клиент-сервер участвует в распространении DHT, но не транслирует сведения о доверенных участниках. Режим используется временно при необходимости быстрого поиска и подключения к пользователю, когда в его сертификате указан ложный IP-адрес. 4) Darknet-режим, или режим „тёмной сети“: информация об IP-адресе пользователя криптоплатформы недоступна, клиент-сервер не транслирует никаких данных о своём доверенном окружении. Рекомендуется в случаях, когда необходима наивысшая безопасность работы в сети.

Сетевая активность. Задаёт величину и тип трафика, передаваемого через данный узел, а также некоторые особенности поведения клиента:

Обычный режим: транслируется всё и с максимально возможной скоростью; поведение клиента – обычное. Без анонимов: запретить транзит чужого трафика через узел. Режим уменьшает трафик и загрузку процессора. Игровой режим: соответствует обычному режиму, но на экран не выводятся всплывающие окна. Экономичный: клиент-сервер работает в обычном режиме, но ограничиваются все типы трафика.

ДОСТОИНСТВА

Положительные черты, свойства, характеристики и возможности криптоплатформы RetroShare можно разделить на три больших группы:1) эффективный файлообмен; 2) обширные возможности для коммуникаций; 3) высокая степень безопасности.Оценка как достоинств сети RetroShare, так и её недостатков – это результат сравнения с существующими сетями и системами передачи данных.

Файлообмен Первое, что бросается в глаза и производит сильное впечатление, когда подключаешься к сети RetroShare, – чрезвычайно мощная и удобная система поиска и разделения файлов в сети. Со стороны клиента – это широкие возможности по уточнению результатов:

поиск по имени или фрагменту имени; поиск по расширению или фрагменту расширения; поиск у доверенных участников по пути к файлу; поиск по SHA1-хэшу файла или коллекции; поиск по дате создания и размеру файла; поиск с учётом или без учёта регистра,со стороны сервера – это упомянутая выше возможность отдавать различные файлы или папки различным заранее предопределённым группам доверенных участников, что в приницпе невозможно в существующих p2p-сетях. Если пользователю не требуется разграничивать уровни доступа к собственным ресурсам, то имеется возможность установления базового режима анонимного доступа. В этом случае ресурсы доступны к скачиванию всеми пользователями, вошедшими в сеть. С другой стороны, одна и та же папка, может быть доступна группе „Семья“ только анонимно, даже несмотря на то, что все члены данной группы являются доверенными, а группе „Друзья“ – напрямую, с возможностью иметь информацию, кто из доверенного окружения является истинным источником данных. Вне доверенного окружения файлы, если такая возможность разрешена пользователем, всегда доступны только анонимно. Здесь приведены простейшие примеры, но в реальных ситуациях можно реализовать существенно более изощрённые способы разделения локальных ресурсов. Основная часть установок доступа к локальным ресурсам задаётся мастером управления папок – пиктограмма в виде папки со значком „плюс“ вверху слева графического окна – и выглядит приблизительно так:

Три базовых режима доступа к ресурсам устанавливается одним или несколькими флагами доступа: зелёная папка – доступ к файлам (просмотр структуры папок и скачивание файлов) разрешён только друзьям из групп (самый строгий доступ); синяя папка – доступ (просмотр структуры папок и скачивание файлов) разрешён каждому из доверенного окружения; „синяя“ папка полностью перекрывает „зелёную“ по обеспечению доступа к разделяемым ресурсам; синяя маска – анонимный доступ (только скачивание файлов) разрешён любому участнику сети. Это наиболее широкий круг доступа. Поиск файлов, разделяемых таким образом, возможен только через анонимный поисковый сервис сети или же по прямой ссылке. Уточняющая часть установок доступа определяется правами каждого конкретного доверенного пира, устанавливаемыми нажатием пиктограммы с видом щита вверху слева графического интерфейса клиента.

Общение и связь между участниками Материал хорошо изложен в соответствующем[5] разделе статьи о RetroShare в русскоязычной Википедии.

Безопасность RetroShare – очень либеральная по отношению к пользователю система. С одной стороны, она функционирует согласно базовым алгоритмам, включающим обязательное шифрование всех типов трафика с неизменным асимметричным ключом, однократно используемым симметричным сессионным ключом и прочими специфическими подходами, с другой стороны – все дальнейшие гарантии анонимности и конфиденциальности ложатся на плечи пользователя. Сказанное особенно касается реализуемой пользователем концепции безопасности, методов раширения сетевых связей и топологии создаваемой подсети. Разумеется, абсолютная безопасность невозможна и, в первую очередь, это связано с человеческим фактором, но из всего множества существующих криптосетей RetroShare потенциально даёт наилучшие результаты в смысле анонимности, конфиденциальности, а значит – и безопасности. В качестве дополнительного преимущества следует снова упомянуть существенно более высокую скорость файлообмена в сравнении с известными сетями и системами передачи данных. Для достижения потенциальной безопасности работы в RetroShare: 1) не следует публиковать собственные сертификаты ни в форумах и чатах внутри сети, ни, тем более, в открытых сетях – вы раскрываете факт пользования криптосетью; 2) не следует принимать сертификаты других участников, если вы не уверены в их благонадёжности; 3) в конфигураторе сети включите либо приватный, либо darknet-режим работы клиент-сервера – ваш IP-адрес не будет фигурировать нигде в открытой сети. Ищите возможности передавать сертификаты либо лично, либо воспользовавшись надёжными каналами или методами передачи информации. Недоступность вашего сертификата третьим лицам и надёжность доверенных контактов есть база, на которой зиждется ваша безопасность. Если же вы не уверены в доверенном пире, не разрешайте ему прямое соединение – Direct Source – и выключьте для него сервис обнаружения. Вы не скроете от него факт использования RetroShare, но вы существенно ограничите его знания о вас, ваших ресурсах и вашем доверенном окружении. Ещё раз напомним: практически во всех не f2f-сетях противник имеет возможность составить полный список IP-адресов всех участников сети, а значит раскрыть не только сам факт использования сети, но и в некоторых случаях деанонимизировать их деятельность, воспользовавшись теми или иными методами анализа. И только в f2f-платформах знание IP-адреса ограничивается лишь малой группой участников, а обнаружить других участников, при отключённой DHT, принципиально невозможно, так как данные в RetroShare передаются от доверенного к доверенному и никак иначе.

НЕДОСТАТКИ И ОГРАНИЧЕНИЯ

Существуют две группы недостатков RetroShare: 1) недостатки, связанные с концепцией friend-to-friend; 2) недостатки графического интерфейса и реализации клиента. Если вторая группа недостатков во многом связана с предпочтениями пользователя и промахами разработчиков, а значит, её всегда можно нивелировать, то первая группа принципиально неустранима и об этом нужно помнить, когда вы работаете в криптоплатформе RetroShare. Недостатки RetroShare, связанные с концепцией, лежащей в её основе, можно считать особенностями криптоплатформы.Недостатки, связанные с концепцией f2f

Существенная нагрузка на центральный процессор и оперативную память. Работа с большими числами, являющимися неотъемлемой частью сертификатов и приватных ключей, требует немалого объёма оперативной памяти компьютера и вычислительных ресурсов центрального процессора. Если учесть, что в криптоплатформе RetroShare шифруется не только файлообмен, но и сообщения в форумах, каналах и чатах, то на слабых машинах такая нагрузка может создавать определённые проблемы в работе клиент-сервера. В качестве примера: при количестве доверенных пиров – 50 и подключённых – 18, нескольких десятках каналов, нескольких сотнях форумов, действующих чатах объём оперативной памяти, выделенной для клиента, составил 420 МБ, а постоянная загрузка центрального процессора (Intel, 2 ядра; 2,8 ГГц) – 2…6%. Разумеется, числа приблизительные, но порядок такой. Сравнительная медленность распространения форумов и каналов по сети. Передача форумов и, в особенности, каналов объявления контента имеют невысокий приоритет в работе Turtle-маршрутизатора. В первую очередь транслируются чаты и прокладываются туннели для файлообмена. Поэтому сообщения обоих сервисов, в зависимости от загрузки сети и её топологии могут идти к заинтересованному лицу от нескольких минут до нескольких часов. Сказанное не касается ближнего окружения. Там контент распространяется почти мгновенно. Контент распространяется от подписчика к подписчику. Если сеть не разветвлённая, канал или форум может „застопориться“ в каком-то узле, когда владелец узла не подписался на тот или иной ресурс. Если же ресурс наполнен интересным уникальным контентом, имеет множество подписчиков, то никаких проблем с распространением канала или форума не возникает. Указанная особенность, де-факто, является естественно организованной защитой от спама в сети: бесполезные или пустые каналы распространяться не будут: их распространение остановится в пределах доверенного окружения. Нестабильная скорость передачи файла от очень удалённого источника – 5 и более скачков. Здесь есть одна особенность. Turtle-маршрутизатор – очень гибкий алгоритм, а топология сети RetroShare – очень разветвлена и хаотична по своей структуре. В первый момент Turtle действительно может проложить неудачный в смысле расстояния туннель к источнику, но, как правило, через некоторое время находятся и более „близкие“ пути и тогда стабилизируется как скорость обмена данными, так и сам канал. В девяти случаях из десяти в течение 1–10 минут устанавливается надёжный канал передачи данных со скоростью, близкой к предельной пропускной способности интернет-канала получателя. Сложность грамотного в смысле безопасности обмена сертификатами. Так как личные сертификаты крайне нежелательно публиковать в открытых источниках, то возникает проблема их передачи потенциальному доверенному пиру. На данный момент, наиболее надёжными средствами для передачи RetroShare-сертификатов являются электронная почта с шифрованием сообщений и шифрованные службы обмена сообщениями. Ясно, что и в этом случае встаёт проблема аутентичности корреспондента. Тем не менее, исходя из реальной ситуации, всегда можно выбрать наиболее приемлемый для конкретного пользователя вариант обмена сертификатами. Но, как было сказано выше, самый надёжный способ – передача сертификата при личной встрече.Недостатки графического интерфейса и реализации клиента

Перегруженность интерфейса. Множество тонких настроек клиент-сервера. При непродуманном подходе такая ситуация может привести к деанонимизации участника сети. Сказанное особенно касается случаев файлообмена или раздачи контента через каналы, когда по ошибке приватное объявление может быть сделано в публичном канале. Помните! ОДНАЖДЫ ОПУБЛИКОВАННОЕ В ФОРУМЕ ИЛИ КАНАЛЕ СООБЩЕНИЕ УДАЛИТЬ ИЗ СЕТИ НЕВОЗМОЖНО. Прежде, чем что-либо публиковать, ещё раз посмотрите что вы публикуете и какой режим публикации выбран: приватный или публичный. Непрезентабельный внешний вид форумов по умолчанию. Для людей, которые чтут не только содержание, но и форму, имеются сложности приведения содержимого публикуемого сообщения в надлежащий вид. Сложность заключается в том, что текст сообщения лучше набирать в текством процессоре и только затем копировать его в форум. Отсутствие возможности установить размер и тип шрифта в каналах. Отсутствие возможности осуществлять контроль и анализ структуры трафика. Из строки состояния не ясно, какая часть трафика собственная, а какая транзитная. Отсутствует визуализация различных типов трафика. Невозможность отмены хэширования файлов определённого типа.ПРАКТИЧЕСКИЕ РЕКОМЕНДАЦИИ

♦ В целях безопасности псевдоним в чате должен отличаться от псевдонима в сертификате. ♦ По возможности, не публикуйте собственный сертификат в чатах и ни в коем случае – на форумах. ♦ Понаблюдайте за разговорами в чатах. В какой-то момент станет понятно, кого можно не остерегаться, а кому лучше не доверять. ♦ Молчуны в чатах не могут считаться людьми, которым следует доверять. Поэтому, если вы хотели бы с кем-то обменяться сертификатами, обозначьте себя как-то хотя бы общими, ни к чему не обязывающими, фразами. Тем самым вы покажете, что вы живой человек, заслуживающий внимания. В сообществе RetroShare считается добрым тоном сообщить, с какой целью вы подключились к платформе, а также, откуда вы о ней узнали. ♦ Найдите в форумах ссылки на сертификаты постоянно подключённых к RetroShare хостов – так называемые «24/7 VPS» – и пошлите нескольким из них электронные письма с вашим сертификатом через внутренний почтовый сервис RetroShare. Возможно, вам откликнутся и у вас будет надёжный круглосуточный контакт с сетью. ♦ Помогите подключиться к RetroShare двум-трём вашим друзьям. У вас появятся узлы с абсолютным доверием. ♦ Если у вас дома или на работе есть несколько компьютеров, можно создать один узел-шлюз, обеспечивающий доступ к RetroShare, а ваш основной компьютер подключить к этому шлюзу. Таким образом, все коммуникации с сетью будет вести компьютер-шлюз, и он же будет вашим единственным пиром, которому можно доверять абсолютно. Наибольший эффект такой подход будет иметь, если два компьютера находятся в различных зданиях или даже в различных населённых пунктах, т. е. существенно разнесены в пространстве. ♦ Старайтесь заводить доверенных контактов среди людей, находящихся географически далеко от вас: например, Бразилия, ЮАР, США, Канада, Австралия и т.п. С опаской заводите доверенных участников из стран Восточной Европы или репрессивных режимов Азии, если, разумеется, они не являются вашими реальными друзьями. ♦ Остерегайтесь обмениваться сертификатами с людьми, которые добавляют в доверенные всех подряд. ♦ По достижению необходимого количества доверенных участников – не более 60…80 – включите в клиент-сервере либо приватный, либо darknet-режим. ♦ Тщательно организуйте ваши раздачи папок и файлов. Следите за тем, чтобы в разделяемых папках не оказались документы, картинки и пр., в тегах которых может значиться ваше имя или иная информация о вас. ♦ Думайте прежде, чем делать. В децентрализованной системе ничего отменить нельзя.By on July 20, 2014 [6]

RTFM

RetroShare + Tor: классический darknet и сокрытие IP-адреса от доверенного окружения

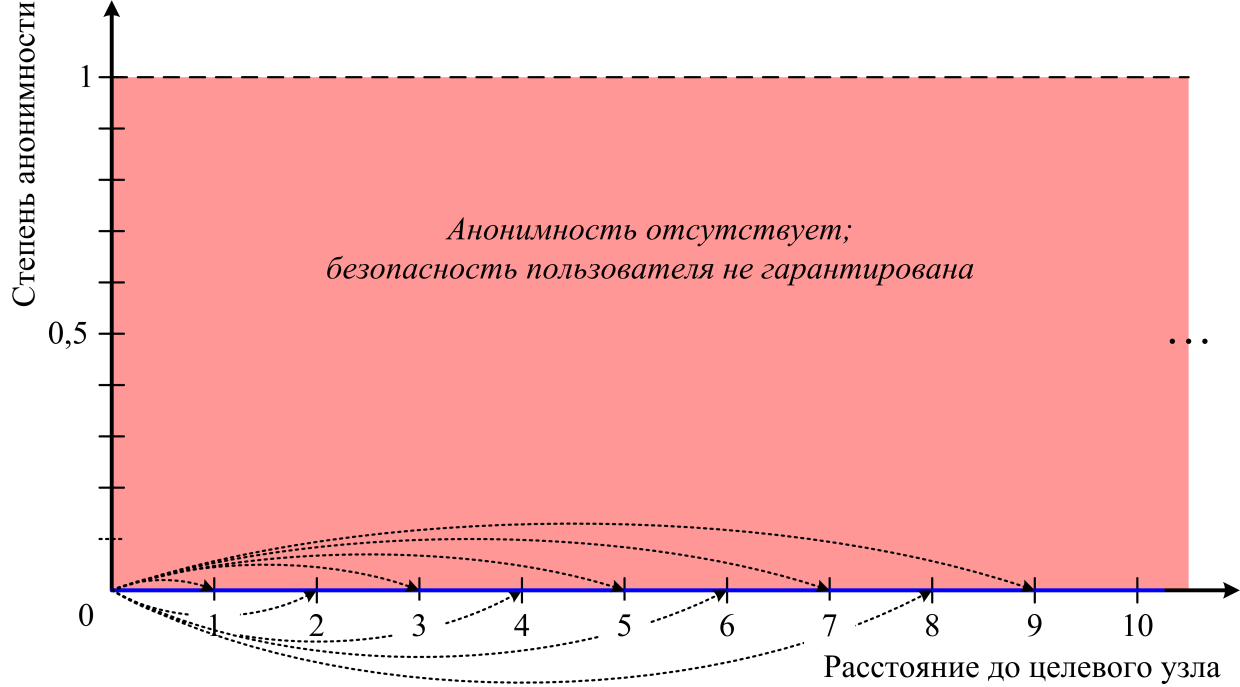

Отличительной чертой тёмных сетей до момента выхода RetroShare версии 0.6 была принципиальная затруднительность сокрытия IP-адреса участника от доверенного окружения. Несмотря на то, что деятельность участников сети – публикации в форумах и каналах, общение в чатах, файлообмен и пр. – скрыта всегда, факт наличия IP-адресов в сертификатах зачастую несколько охлаждал интерес к сети у потенциальных пользователей. Указанная особенность всегда отмечалась в статьях о RetroShare и, как результат, важный акцент делался если не на необходимости избирательного подхода к обмену сертификатами с незнакомыми людьми, то хотя бы на требовании отказаться от прямой передачи файлов к доверенным пирам, что гарантировало предельную степень безопасности работы в криптосети. Сказанное иллюстрируется рисунками ниже. Рисунок 1 — Безопасность деятельности в регулярной сети RetroShare 0.6

Рисунок 1 — Безопасность деятельности в регулярной сети RetroShare 0.6

Для регулярной сети доверенному окружению доступна лишь информация о том, что данный пользователь подключён к сети RetroShare. Более далёким в топологическом смысле пользователям неизвестен даже факт подключения того или иного пользователя к сети. В силу того, что подавляющее большинство транзакций (файлообмен, распространение каналов, форумов, публикаций и чатов) не отличимы друг от друга и используют анонимное туннелирование по цепочкам контактов, а также исходя из парадигмы равноправия всех пользователей друг перед другом, в узком, строгом смысле анонимность соблюдается всегда, т.е. любая деятельность пользователя скрыта даже от доверенного окружения, за исключением случаев, когда пользователь сам указывает на свою идентичность. Исключением в списке является лишь VoIP, где используется прямое соединение между двумя участниками с PGP-шифрованием приватным ключом.

Рисунок 2 — Безопасность деятельности в сети RetroShare версии 0.6 на основе скрытых узлов сети Tor

Рисунок 2 — Безопасность деятельности в сети RetroShare версии 0.6 на основе скрытых узлов сети Tor

В версии 0.6 криптоплатформы (рисунок 2) решение проблемы особого поведения с доверенным окружением перекладывается на сеть Tor. То есть, до тех пор, пока последняя надёжна, RetroShare в пределах доверенного окружения также надёжна и безопасна, несмотря на возможную беспорядочность и неразборчивость в обмене сертификатами пользователем криптоплатформы, а также спецификой настроек клиент-сервера. Если расстояние до целевого узла составляет два и более скачков, то абсолютная безопасность криптоплатформы RetroShare обеспечивается парадигмой friend-to-friend самой по себе и сеть Tor не играет здесь совершенно никакой роли, т.к. клиент напрямую работает только с собственным доверенным окружением и ни с кем более. К слову, на рисунке 3 приведена анонимность открытых сетей, таких как DC++ или BitTorrent, в которых физический адрес пользователя не скрывается.

Рисунок 3 — Анонимность в p2p-сетях

Рисунок 3 — Анонимность в p2p-сетях

Стрелками на рисунке указано принципиальное отсутствие избирательности в осуществлении соединений между пользователем и удалёнными клиентами в p2p-сетях, что в огромной степени усугубляет проблемы безопасности коммуникаций и файлообмена в подобных сетях.

Обмен данными в криптосети RetroShare при её работе через Tor

В криптоплатформе RetroShare версии 0.6 возможны три конфигурации сетевого подключения: 1) регулярное соединение с участниками тёмной сети – классическая схема; в роли сервера выступает узел с открытым портом („зелёный“ NAT); 2) подключение регулярного узла к скрытому – IP-адреса обоих узлов скрыты друг от друга; регулярный узел на своей стороне должен иметь настроенный и запущенный Tor; скрытый узел всегда выступает в роли сервера; 3) соединение скрытых участников – в роли сервера выступает узел с более быстрым откликом.Следует отметить особо: прямой связи между знанием IP-адресов некоторых или всех сетевых узлов анонимных сетей и деанонимизацией деятельности их пользователей – нет. Все соединения всех анонимных сетей в существующем варианте Интернета обеспечиваются посредством TCP/IP-протокола (или UDP), который предполагает обязательное наличие IP-адресов корреспондентов в заголовках передаваемых сетевых пакетов. Анонимность пользователей обеспечивается совершенно иными алгоритмическими, методологическими и организационными подходами; некоторые подробности можете посмотреть в этой статье[7].Вторая и третья конфигурации иллюстрируются рисунками ниже.

Рисунок 4 — Подключение регулярного узла к скрытому

Рисунок 4 — Подключение регулярного узла к скрытому

Рисунок 5 — Соединение двух скрытых сервисов сети RetroShare

Рисунок 5 — Соединение двух скрытых сервисов сети RetroShare

В случае с подключением регулярного узла к скрытому при соединении доверенных узлов (рисунок 4) клиент-серверу 1 не будет известен IP-адрес клиент-сервера 2, т.к. последний отдаёт данные через скрытый сервис de77jgyfphhb2f45.onion сети Tor, являющимся единственным публичным идентификатором узла 2 в сети RetroShare. В обратном направлении поток данных от узла 1 к узлу 2 проходит через цепочку случайных узлов сети Tor и со стороны узла 2 виден лишь IP-адрес её выходного узла. В случае соединения двух скрытых сервисов (рисунок 5) узлы 1 и 2 криптосети RetroShare обмениваются данными опосредованно через скрытые сервисы de77jgyfphhb2f45.onion и ab45c7777bdd44hh.onion. Физические адреса двух узлов сети RetroShare при таком соединении скрыты. Порты шлюзов могут бытьпроизвольными и указываются в настройках криптоплатформы RetroShare и конфигураторе Tor. Подчеркнём ещё раз: речь здесь ведётся о сокрытии IP-адреса в пределах доверенного окружения, так как за его пределами невозможность обнаружения IP-адреса пользователей криптосети RetroShare является абсолютной и обеспечивается базовыми принципами функционирования тёмных сетей. Friend-to-friend сети в контексте сетевой анонимности обладают, пожалуй, самым высоким потенциалом, так как в них противник не имеет возможности свободно соединяться с произвольно выбранным пользователем сети – здесь строго соблюдается принцип приватности. В отличие от открытых (не приватных) анонимных сетей (i2p, Perfect Dark и пр.), пользователь имеет полное право выбора, с кем соединяться, а кому отказать в соединении; но даже в случае соединения с недоброжелателем он (пользователь) имеет возможность отказаться (и отказать) частично или полностью от трансляции данных через подозрительный узел. И, как сказано выше, сама возможность определения IP-адресов пользователей RetroShare, находящихся за пределами доверенного окружения, сведена к нулю.

Подключение к сети RetroShare через скрытые сервисы Tor

(Материал устарел в части использования Vidalia. Воспользуйтесь этой статьёй[!https://adorabilis.wordpress.com/2015/03/26/security-3d/ или далее по тексту!])Необходимые компоненты на примере ОС Windows: 1) установленный и запущенный Vidalia Relay Bundle;[!https://www.torproject.org/download/download.html.en!] 2) RetroShare 0.6.

Алгоритм запуска криптосети на базе RetroShare + Tor 1) В произвольном месте на жёстком диске создаём папку с произвольным названием, например „Hidden_service“. Пусть её полный путь будет следующим: «d:\Install\Hidden_service». В этой папке будет храниться onion-адрес создаваемого вами скрытого сервиса и соответствующий ему приватный ключ шифрования. 2) Запускаем панель управления Vidalia, заходим в настройки, переходим во вкладку „Сервисы“. Жмём кнопку с пиктограммой в виде зелёного знака „плюс“ справа. Двойным щелчком левой кнопки мыши вносим в поле «Виртуальный порт» порт доступа к создаваемому onion-сервису. Пусть он будет таким же, как и на рисунке 5: 12040. В поле «Цель» указываем внутренний порт, который будет „слушать“ ваш компьютер при приёме TCP-пакетов: 127.0.0.1:13080. В поле «Путь к каталогу» указываем „d:\Install\Hidden_service“. Копируем onion-адрес созданного скрытого сервиса в буфер обмена, нажав кнопку с пиктограммой в виде белого круга. 3) Запускаем RetroShare. В мастере создания сертификата устанавливаем галочки «Create a new identity» и «create a Hidden Location». Задаём логин, пароль и местоположение. В поле «Tor address» вставляем из буфера обмена onion-адрес вашего скрытого сервиса, через который впоследствии вы будете обмениваться данными с ближним окружением. 4) Делаем следующий переход: Параметры → Сервис → Tor Configuration. У поля «Локальный адрес» указываем порт 13080, у поля «Onion address» – 12040. Внимание! Не перепутайте номера портов! Клиент и система настроены. На всякий случай, проверьте содержимое файла torrc (находится по пути c:\Users\<Имя пользователя>\AppData\Local\Vidalia\). Там должны появиться следующие строки:

HiddenServiceDir D:\Install\Hidden_service HiddenServicePort 12040 127.0.0.1:13080Дальнейшие действия предполагают взаимный обмен сертификатами с пользователями, уже вошедшими в сеть.

Внимание! Для впервые подключающихся к тёмной сети RetroShare! Действующий сертификат одного работающего узла:

CQEGAf8AAAJYxsBNBFP9wdkBCACr1mmpZdsiNJ1TRdAXN4GdA1+D7gWd7tHnvB8t

zHy1IVorUn0B4dYvzpLEm2RVdcrlgwUP5HUMjh98ouhD0L/fSs1NtXceGa8k6gXp

jS+l8zmKKIhR+r9IcGvLqsr1RpJkbUF2P7IXC0cxKjCNEx8VUuf4qLo4lF3D+N8T

affF58brw7cRrZXmda/OVuMRMEfRbSydnTfMkCwtrZWk4t5GMO6kqUIpBNzIrYgI

9+6vuD0x9fxqE5fVhTdhF59h3bux308cnhso/1e2RMFokuUdEkXzThx5IYilj93Z

DJHMf1vbasqrO3P969fEZfLY1JOXQG2npwjuMw0zHrzo0/vbABEBAAHNJHdyZXdv

bGYgKEdlbmVyYXRlZCBieSBSZXRyb1NoYXJlKSA8PsLAXwQTAQIAEwUCU/3B2QkQ

tVrvnAMJ5a0CGQEAAPEWB/9poO+eENz+dBLygDIOjY4NS+LBqMjJREGik9W1cXZa

3Y6zIwD3FiJWwHgdhnII7Tf+SZksxa6qooBJvQGg9l/WQzffssFm4+oLljxQcTbs

/Ox7rNdyWKHYiHSx58y9oLI7NZy2uTwE8jVzIUbUn6QkkZCKA0s56V2leXHWqyM0

oYXwpF1u4lkhvD6qHiN9vMBf0tVQK/EQo3HfidVpXDPlVZ/n35+Vg8bNbCSCTfN6

Oz3ApjJ40nr9XZhpXJrl4GM9SRjUSlrtJ/8seFqFkw16cjQH0HEth707DpSr7wtU

PCDZ9ZcVGTuEM/2xibGiNTUuaC7lpJiGH28yOu+7peP4CBt5emx6aHRwNmN4ajMy

bHptLm9uaW9uOjc4MTIGA3RvcgUQisFfCUPoqdwwvqjYk7+8awcDzmME

Для отсылки собственного сертификата используйте следующий адрес в сети BitMessage[!https://ru.wikipedia.org/wiki/Bitmessage!]: BM-2cXYZkxQ2qk75ApZgZWjPTuVZsMsUQVp19. Скачать клиент BitMessage можно здесь[!https://bitmessage.org/wiki/Main_Page!]. Как только присланный вами сертификат заметят – вас обязательно добавят в круг доверенных. Пользователи, у которых возникли те или иные вопросы по RetroShare, могут подписаться на тематический публичный канал RetroShare в BitMessage: BM-2cUsYWk3KUfSUxGnYR3RLcQBZumA8zZ46v. Более опытные пользователи подскажут что делать, если что-то пошло не так при подключении к криптоплатформе.

Для соединения регулярного клиент-сервера со скрытым (рисунок 4) требуется, чтобы на стороне первого имелся установленный и функционирующий Tor. В ином случае регулярный узел „не поймёт“ как подключиться к onion-адресу, фигурирующему в сертификате скрытого узла. Ведь IP-адресов в таком сертификате нет.

Целевая функция

При подключении к сети RetroShare через анонимную сеть Tor решается проблема доступности ближнему окружению IP-адреса пользователя, который даёт злоумышленнику информацию о факте подключения к тёмной сети RetroShare. Любая файлообменная и коммуникационная деятельность пользователя, благодаря системе туннелирования данных GXS, анонимна всегда и для всех узлов, если только пользователь сам не пожелал обозначить свою личность. Платой за решение использовать Тор является существенно более низкая скорость файлообмена, составляющая в среднем от 1/5 до 1/2 от предельной пропускной способности имеющегося интернет-соединения.Показания к применению Ситуация тотального недоверия к любому пользователю Интернета. Ситуация, когда в сети участвуют лишь два участника, которым требуется сохранить анонимность (для сети из двух участников туннелирование GXS, по понятным причинам, не реализует анонимизирующую функцию). Принципиальное нежелание участвовать в файлообменной сети, где хотя бы одному пользователю будет известен IP-адрес личного компьютера (речь ведётся лишь об известности IP-адреса доверенному окружению! любая сетевая активность в RetroShare анонимна и шифрована всегда, если только вы сами не обозначиваете собственную личность; пользователь может свободно публиковать свои сообщения в каналах / форумах / облаке публикаций, а также общаться в многочисленных чатах от имени одной или множества анонимных личностей, созданных ранее). Подключение к Интернету не прямое, а обеспечивается через прокси-сервер локальной сети организации. Возможен также прокси-сервер с необходимостью обязательной аутентификации. Сложность или принципиальная невозможность обеспечения „проброса“ внешнего порта на внутренний, непрозрачный NAT. Требуется возможность безопасной публикации личного сертификата в открытых сетях для последующего установления прямой связи с анонимным корреспондентом.

Противопоказания к применению: нет.

Ситуации, когда применение связки RetroShare + Tor нецелесообразно

Файлообмен и коммуникации предполагается вести с друзьями либо с людьми, заслуживающими доверия. Пользователь по объективным причинам не беспокоится о доверенном окружении в тёмной сети. Требуются максимально возможные скорости файлообмена с пользователями криптоплатформы. Основной файлообмен предполагается вести в локальных вычислительных сетях.

Концепция безопасности и практические рекомендации

В целях извлечения максимальной выгоды из потенциала RetroShare 0.6 лишено смысла применение одной и той же пары ключей для работы в регулярной сети и сети, функционирующей через систему скрытых сервисов. Доверенный пользователь будет иметь возможность подключаться как напрямую, так и через скрытый сервис сети Tor, что нивелирует идею сокрытия IP-адреса. Работа RetroShare через Tor целесообразна лишь в случае создания отдельного сертификата либо для отдельного клиента, либо для единственного клиента.By on September 15, 2014 [!https://adorabilis.wordpress.com/2014/09/15/retroshare-tor/!]

Безопасность über alles. Трёхмерная инструкция для бескомпромиссных пользователей

Предметом рассмотрения настоящей статьи является развёртывание, настройка и управление криптоплатформой RetroShare с предельными в смысле безопасности настройками. По просьбе потенциальных пользователей рассмотрение будет вестись для операционной системы Windows, в связи с чем следует отметить важный момент. Если вы весьма серьёзно, с большим размахом, намерены организовать скрытую от посторонних глаз и/или анонимную деятельность в Интернете, то следует начисто отказаться от использования любой − коммерческой или некоммерческой − операционной системы с закрытым исходным кодом, будь то MS Windows, Mac OS X или иная. Вместо этого настоятельно рекомендуется установить на своей машине любую дружественную к пользователю свободную операционную систему семейства Linux или BSD: Mint, Ubuntu, CentOS, OpenSUSE, Mageia, PC-BSD или другую. Полный список открытых безопасных операционных систем вместе с их рейтингами можно посмотреть здесь[!http://distrowatch.com/!]. Такой подход к собственной деятельности на несколько порядков повысит уверенность в вашей безопасности, а выражаясь научно − снизит вероятность несанкционированного доступа к конфиденциальным данным до приемлемо низкого уровня. Сказанное не значит, что использование проприетарных систем наподобие Windows обязательно ведёт к вашей деанонимизации или демаскированию вашей работы и интересов. Анонимная платформа RetroShare обеспечивает сквозное шифрование всех своих сервисов, умеет скрывать своих пользователей от недоброжелателей, способна надёжно передавать ключи шифрования по небезопасным каналам связи, гарантирует приватность вашей деятельности и другое, но если вы настроены серьёзно, то будьте последовательны во всём: в том числе − и в выборе программно-аппаратной платформы, на которой планируется развёртывать RetroShare.

Постановка задачи

Имеется компьютер, установленная Windows7 (x64) и желание задействовать на полную мощность практически безграничный потенциал анонимной платформы RetroShare. Дополнительным параметром является нежелание пользователя устанавливать прямое соединение даже с доверенным окружением. Серьёзный подход к решению поставленной задачи требует многоходовой и несколько разноплановой стратегии: 1) установка и настройка под нужды криптоплатформы официального дистрибутива Tor, создание скрытого сервиса; 2) грамотная установка RetroShare, генерация сертификата, настройка клиент-сервера, подключение к тёмной сети RetroShare; 3) реализация концепции безопасности и квалифицированная организация деятельности в тёмной сети. Процедура решения является своего рода трёхмерной конструкцией, так как изъян в прохождении одного направления может породить проблему безопасности системы в целом.СОЗДАНИЕ СКРЫТОГО СЕРВИСА

1. Переходим на официальный сайт проекта анонимной оверлейной сети Tor:[!https://www.torproject.org/download/download.html.en!]

2. Скачиваем сборку Tor и сигнатуру к нему.

Вероятно, удобнее сигнатуру получить так: правая кнопка мыши → «Сохранить объект как…».

3. Проверяем целостность и аутентичность скачанного архива, содержащего сборку.

Данный пункт можно пропустить, но если вы твёрдо намерены следовать установке на безопасность, то не следует этого делать.Для осуществления процедуры проверки требуется gpg4win. Если на вашем компьютере отсутствует указанный комплект PGP-утилит для Windows, скачайте и установите его с официального сайта.[!http://www.gpg4win.org/!]Далее выполняем следующую последовательность действий: a) Пуск → Выполнить → cmd b) Для удобства, перейдём в папку со скачанными файлами: cd \d e:\_Downloads c) Импортируем публичный ключ команды разработчиков Tor. Для этого в командной строке вводим: gpg –keyserver x-hkp:// –recv-keys 0x4E2C6E8793298290

d) Проверяем отпечаток загруженного ключа: gpg –fingerprint 0x4E2C6E8793298290

i) Теперь сверяем PGP-сигнатуру скачанного файла и его сигнатуру, полученную с сайта: gpg –verify tor-win32-tor-0.2.5.11. tor-win32-tor-0.2.5.11.zip

Ниже указано, что ключ не заверен доверенной подписью. В этом нет ничего страшного, так как вы не встречались лично с разработчиками Tor и их публичный ключ отсутствует в вашем списке доверия.

4. Разворачиваем Tor Expert

Основная папка, где будем хранить все необходимые компоненты, – «D:\Pool\». Распаковываем в неё содержимое Tor expert bundle:

Там же, в папке «D:\Pool\», создаём ещё одну папку с произвольным названием, например, «Hidden_service_1». Числовой индекс в конце имени папки добавлен с той целью, что в будущем, возможно, вы запустите несколько скрытых сервисов для нескольких одновременно работающих клиентов RetroShare. В созданной папке будет храниться идентификатор вашего скрытого сервиса и приватный ключ к нему.

5. Создаём и редактируем файл настроек torrc, запускаем скрытый сервис

В папке «D:\Pool\Data\Tor\» создаём файл настроек torrc со следующим содержимым:SocksPort 9060 DataDirectory D:\Pool\Data\Tor DirReqStatistics 0 GeoIPFile D:\Pool\Data\Tor\geoip GeoIPv6File D:\Pool\Data\Tor\geoip6 HiddenServiceDir D:\Pool\Hidden_service_1 HiddenServicePort 12040 127.0.0.1:13080Обратите внимание, что пути к папкам «D:\Pool\Data\Tor\» и «D:\Pool\Hidden_service_1\» в создаваемом файле не должны заканчиваться обратной косой чертой. Содержимое torrc требует некоторых пояснений. SocksPort 9060 – стандартный порт шлюза Tor изменён c 9050 на 9060. Сделано это для того, чтобы запускаемый процесс не конфликтовал с другими процессами Tor, которые, возможно, у вас уже запущены в системе. Порт можно устанавливать любой от 1025 до 65536, главное, потом не забыть указать его в настройках анонимной платформы RetroShare. По умолчанию там установлен порт 9050. DirReqStatistics 0 – отключаем запись статистики запросов сервиса и время отклика сети. Если есть желание оценивать качество вашего соединения, можно установить в 1. На безопасность это не влияет, но несколько увеличит ресурсоёмкость процесса и создаст постоянно разбухающий файл статистики. DataDirectory D:\Pool\Data\Tor – место, где хранятся служебные файлы и файл настроек torrc. HiddenServicePort 12040 127.0.0.1:13080. Указан порт 12040 скрытого сервиса, на котором Tor будет слушать входящие соединения, а также порт 13080 для трансляции данных операционной системе. Полную информацию о возможных настройках запускаемого сервиса можно узнать здесь.[!https://www.torproject.org/docs/tor-manual-dev.html!]

6. Запуск. Проверка соединения

Пуск → Выполнить → cmd; D:\Pool\Tor\ -f D:\Pool\Data\Tor\torrc.Если вы желаете, чтобы сервис Tor запускался после каждой загрузки операционной системы, необходимо внести соответствующую запись в системный реестр, выполнив следующую команду:

reg add “HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run” /v “RetroShare-Tor” /t REG_SZ /d “D:\Pool\Tor\ -f D:\Pool\Tor\Data\Tor\torrc” /fЕсли вы хотите удалить сервис из автозагрузки, выполните это:

reg delete “HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run” /v “RetroShare-Tor” /fВнимание! Кавычки везде обычные прямые! (Shift + 2 в русской раскладке).

ПРИМЕЧАНИЕ: Соединение через Тор, кроме всего прочего, удобно тем, что вы имеете возможность подключаться к сети RetroShare, находясь за непрозрачным NAT, или даже в том случае, когда вы выходите в Интернет через „парольный“ прокси организации. Вот как будет выглядеть файл torrc в данном случае:

SocksPort 9060 DataDirectory D:\Pool\Data\Tor DirReqStatistics 0 GeoIPFile D:\Pool\Data\Tor\geoip GeoIPv6File D:\Pool\Data\Tor\geoip6 HTTPSProxy 192.168.1.1:8080 HTTPSProxyAuthenticator OtdelSnabzhenia:pass12345pass HiddenServiceDir D:\Pool\Hidden_service_1 HiddenServicePort 12040 127.0.0.1:13080

Проверяем содержимое папки «Hidden_service_1». Сразу после запуска там должны появиться два файла – hostname и private_key, – первый из которых будет содержать имя скрытого сервиса, через который вы будете связываться с доверенным окружением в криптоплатформе RetroShare.

Запустим браузер Firefox и проверим, подключился ли Tor к сети: Инструменты → Настройки → Дополнительные → Сеть → Настроить → Ручная настройка сервиса прокси. В поле „Узел SOCKS“ указываем 127.0.0.1, порт – 9060. Переходим на любой сайт, например, https://duckduckgo.com. Если сайт открылся, всё в порядке. Если нет, вернитесь к п. 4 и ещё раз проверьте последовательность действий. Проверим безопасность сервиса Tor, для чего откроем в браузере сайт http://ip-check.info/?lang=en. Щёлкните по ссылке „Start test“. Через некоторое время вы должны получить нечто подобное:

Картинки говорят нам о двух вещах:

1) наш сервис Tor работает как надо;

2) браузер настроен отлично.

Если же вы получили нечто такое,

Картинки говорят нам о двух вещах:

1) наш сервис Tor работает как надо;

2) браузер настроен отлично.

Если же вы получили нечто такое,

то ничего страшного в этом нет. Это удовлетворительные результаты, тем более, что для нас важен сам факт того, что Tor работает должным образом. Анонимная платформа RetroShare, в отличие от браузеров, ничего деанонимизирующего в сеть не выдаёт. Итак, по этому направлению у нас всё в порядке. Мы убедились: 1) скрытый сервис создан; 2) подключение к сети Tor имеется. Не забудьте вернуть сетевые настройки вашего браузера в исходное состояние.

РАЗВЁРТЫВАНИЕ RETROSHARE

1. Установка и первый запуск RetroShare

Идём на страницу новостей[!https://adorabilis.wordpress.com/2014/08/03/retroshare-news/ Или же - официальная сборка с http://retroshare.sourceforge.net/downloads.html !] и скачиваем актуальную сборку RetroShare для Windows. Рекомендуется использовать переносимую (portable) версию, поставляемую архивом 7zip. Создаём в папке «D:\Pool\» вложенную папку RetroShare и распаковываем в неё архив с платформой:

Запускаем файл :

2. Генерация личного сертификата

Устанавливаем галочку „Advanced“. Задаём имя, сильный пароль к сертификату, местоположение (любая строка символов) и длину пары ключей для асимметричного шифрования – 4096 бит. ВАЖНО! Из «D:\Pool\Hidden_service_1\hostname» берём имя скрытого сервиса (Tor address), а также указываем порт доступа: 12040. Активно двигаем мышью и жмём „Создать новую личность“ (generate new identity).

Завершаем генерацию сертификата

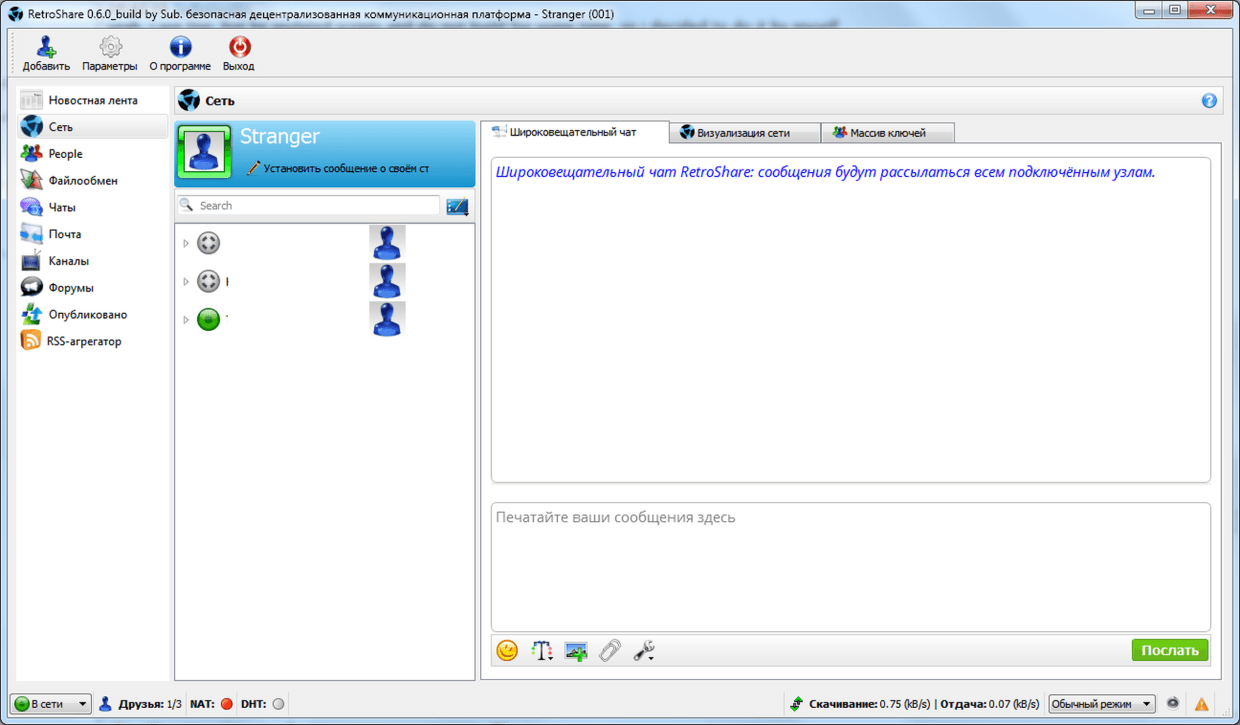

и анонимная платформа RetroShare запускается:

3. Тонкая настройка клиент-сервера

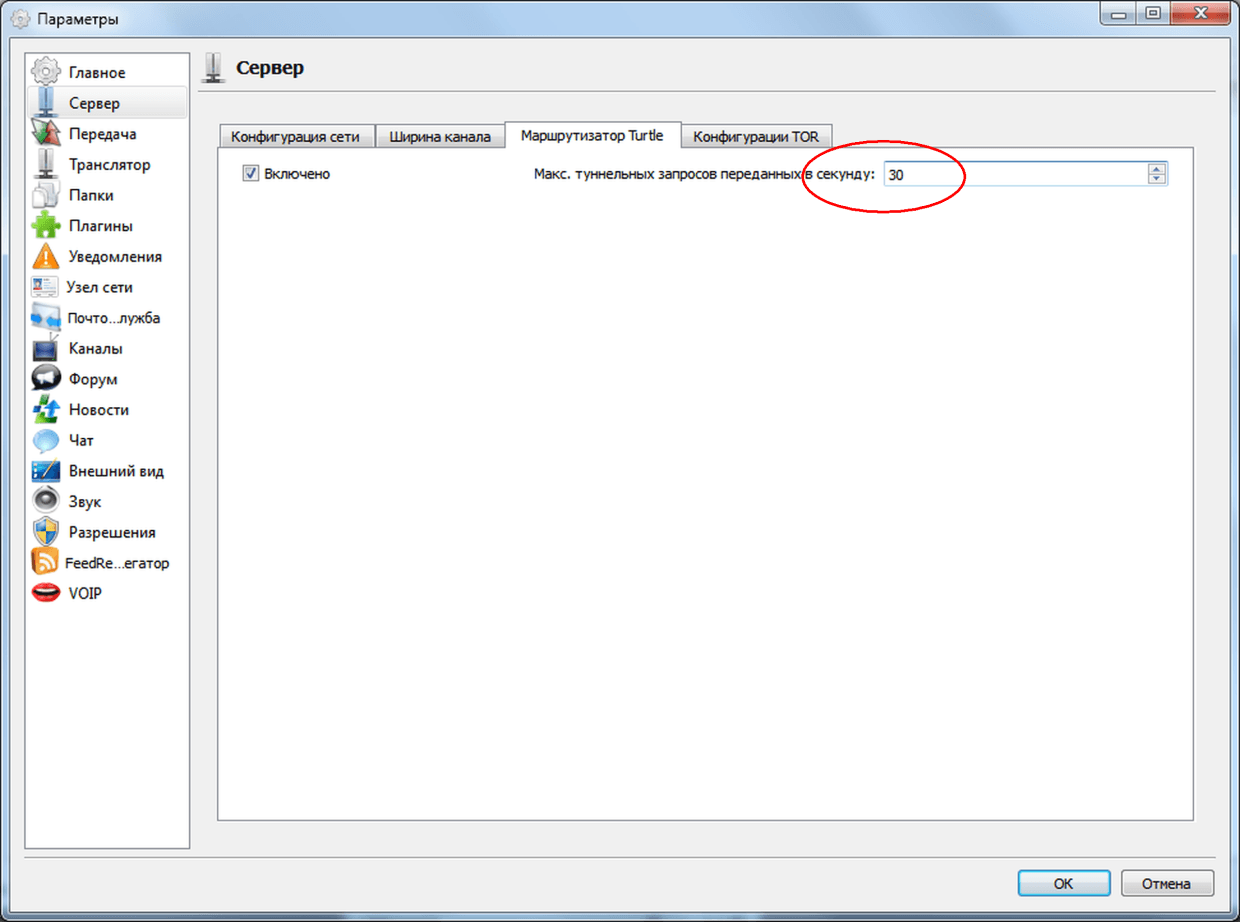

Жмём кнопку Параметры и последовательно настраиваем поведение клиент-сервера:

Величины скорости отдачи/приёма настраивайте согласно своим возможностям и потребностям:

Чем больше вы будете туннелировать чужие данные, тем лучше будет маскироваться ваша собственная деятельность. Значение 30 – максимально возможное.

Очень важная настройка! Отнеситесь к ней со всей тщательностью.

Кружочек „Входящие OK“ может зелёным не гореть. Адрес скрытого сервиса Tor можно сверить с адресом, находящимся в «D:\Pool\Hidden_service_1\hostname». Максимальное количество одновременных закачек можно увеличить, как минимум, в два раза. Сеть Тор не отличается высокими скоростями файлообмена, поэтому имеет смысл распараллеливать закачки. Выбор частей передаваемого объекта в целях безопасности лучше установить случайным.

Укажите целевую папку по умолчанию:

Создадим как минимум одну анонимную личность. Она понадобится для подключения к чатам. В форумах, каналах и публикациях лучше использовать различные анонимные имена.

Позднее вы создадите столько псведонимов, сколько захотите. Псевдонимы в течение некоторого времени распространяются по локальным базам пользователей и, вместо обезличенных номеров наподобие f24534d95bcc9abd7b77e9ce4e55ae60, появляются удобочитаемые имена. Неиспользуемые в течение недели псевдонимы уничтожаются автоматически.

4. Подключение к сети.

К сожалению, пока (по состоянию на 6 апреля 2015 г.) ни один из трёх работающих чат-серверов, представленных на RetroShare rocks[!https://retroshare.rocks/!], не способен соединяться со скрытыми узлами, поэтому будем подключаться к одному из настоящих пользователей RetroShare. Ниже следует сертификат пользователя, готового предоставить вход в тёмную сеть. Заметим, что представленный сертификат, как и ваш, связан со скрытым узлом сети RetroShare, а это значит, что в нём не содержится никакой персонифицированной информации, в том числе – и IP-адреса.CQEGAf8AAAJYxsBNBFP9wdkBCACr1mmpZdsiNJ1TRdAXN4GdA1+D7gWd7tHnvB8t zHy1IVorUn0B4dYvzpLEm2RVdcrlgwUP5HUMjh98ouhD0L/fSs1NtXceGa8k6gXp jS+l8zmKKIhR+r9IcGvLqsr1RpJkbUF2P7IXC0cxKjCNEx8VUuf4qLo4lF3D+N8T affF58brw7cRrZXmda/OVuMRMEfRbSydnTfMkCwtrZWk4t5GMO6kqUIpBNzIrYgI 9+6vuD0x9fxqE5fVhTdhF59h3bux308cnhso/1e2RMFokuUdEkXzThx5IYilj93Z DJHMf1vbasqrO3P969fEZfLY1JOXQG2npwjuMw0zHrzo0/vbABEBAAHNJHdyZXdv bGYgKEdlbmVyYXRlZCBieSBSZXRyb1NoYXJlKSA8PsLAXwQTAQIAEwUCU/3B2QkQ tVrvnAMJ5a0CGQEAAPEWB/9poO+eENz+dBLygDIOjY4NS+LBqMjJREGik9W1cXZa 3Y6zIwD3FiJWwHgdhnII7Tf+SZksxa6qooBJvQGg9l/WQzffssFm4+oLljxQcTbs /Ox7rNdyWKHYiHSx58y9oLI7NZy2uTwE8jVzIUbUn6QkkZCKA0s56V2leXHWqyM0 oYXwpF1u4lkhvD6qHiN9vMBf0tVQK/EQo3HfidVpXDPlVZ/n35+Vg8bNbCSCTfN6 Oz3ApjJ40nr9XZhpXJrl4GM9SRjUSlrtJ/8seFqFkw16cjQH0HEth707DpSr7wtU PCDZ9ZcVGTuEM/2xibGiNTUuaC7lpJiGH28yOu+7peP4CBt5emx6aHRwNmN4ajMy bHptLm9uaW9uOjc4MTIGA3RvcgUQisFfCUPoqdwwvqjYk7+8awcDzmME

Для добавления контакта в ваш список узлов скопируйте сертификат в буфер обмена. Перейдите к программе RetroShare и нажите кнопку „Добавить“, находящуюся в верхнем левом углу интерфейса. В появившемся окне нажмите „Далее“ и в нижнем поле введите скопированный сертификат:

Нажите кнопку „Далее“ и введите пароль к вашему сертификату:

Подобную процедуру следует проводить для каждого добавляемого сертификата.

Теперь необходимо передать ваш сертификат удалённым контактам. Перейдём на сайт проекта Тор и скачаем браузер-анонимизатор – тор-браузер, – которым мы воспользуемся для анонимной передачи вашего сертификата. Распаковываем полученный архив в произвольное место (можно туда же – в D:\Pool\), запускаем „Start Tor “ и ждём некоторое время, пока браузер не войдёт в сеть Тор. Далее переходим на ресурс обмена сертификатами[! https://bin.cavebeat.org/?4e5ed633ca44eb4d#rB4vT2M3DdLPtgA9WkdArBqNkiRZri7HqBLnq6OIJAY= !] и в комментариях оставляем свой сертификат. Когда его заметят ваши корреспонденты, вас сразу же добавят в свой круг и вы получите вход в анонимную сеть RetroShare. Напомним, собственный сертификат можно найти в „Параметры → Узел сети → Сертификат“.

Ресурс обмена сертификатами будет постоянно меняться. Следите за ссылками, предоставленными в этой[!https://adorabilis.wordpress.com/2015/03/26/security-3d/!] статье.

Через некоторое время несколько или все добавленные узлы сети RetroShare будут с вами соединены:

Вы – в сети. И можно прямо сейчас делать публикации на чужих форумах или создать свой; подписываться на каналы распространения контента; осуществлять поиск файлов, общаться в чате и многое другое:

Список доступных ресурсов будет постоянно увеличиваться. Для укрепления связи с сетью войдите в чаты и обменяйтесь сертификатом с кем-нибудь ещё:

Третье направление безопасности связано с некоторыми правилами разумного поведения в тёмной сети.

КОНЦЕПЦИЯ БЕЗОПАСНОСТИ

Итак, вы в сети. RetroShare будет прекрасно скрывать ваш файлообмен и коммуникации, но ни одна система не спасёт вас от так называемой социальной деанонимизиции[!https://duckduckgo.com/?q=%D1%81%D0%BE%D1%86%D0%B8%D0%B0%D0%BB%D1%8C%D0%BD%D0%B0%D1%8F+%D0%B4%D0%B5%D0%B0%D0%BD%D0%BE%D0%BD%D0%B8%D0%BC%D0%B8%D0%B7%D0%B8%D1%86%D0%B8%D1%8F!], когда вы сами даёте поток связанной информации о некой, пусть и анонимной, личности, т.е. – о вас. Поэтому первое и самое важное правило анонимной деятельности – не спешить разворачивать бурные, и от того слишком заметные, инициативы и кампании. Но при этом не стоит и отличаться от массы других пользователей. Вы заходите в чат, там бурная беседа о Северной Корее, бросьте пару малозначащих фраз об этой стране. Через день будет не менее бурный разговор о кошках – скажите, что вам нравятся или не нравятся коты. Если на третий день все молчат, помолчите и вы. По крайней мере – по-началу не выступайте инициатором ничего и нигде сколь-нибудь заметного и значащего. В чатах RetroShare сложилась традиция подшутить над новичком. Уловите тон и ответьте чем-то похожим на шутку, но не вдавайтесь в подробности. Если вы перешли на платформу RetroShare для серьёзных дел – вам вообще нечего делать в чатах.Далее элементы разумного поведения по пунктам.

Настоятельно не рекомендуется использовать одинаковые псевдонимы в чатах/форума/каналах/публикациях и сертификате. Если вы назвались в сертификате как Stranger, пусть этот псевдоним там и остаётся. Возможности есть, используйте разные имена всегда и везде. По возможности, не публикуйте собственный сертификат в чатах и ни в коем случае – на форумах. Даже если ваш сертификат – скрытый. Понаблюдайте за разговорами в чатах. В какой-то момент станет понятно, кого можно не остерегаться, а кому лучше не доверять. Молчуны в чатах не могут считаться людьми, которым следует доверять. Поэтому, если вы хотели бы с кем-то обменяться сертификатами, обозначьте себя как-то хотя бы общими, ни к чему не обязывающими, фразами. Тем самым вы покажете, что вы живой человек, заслуживающий внимания. В сообществе RetroShare считается добрым тоном сообщить, с какой целью вы подключились к платформе, а также, откуда вы о ней узнали. Найдите в форумах ссылки на сертификаты постоянно подключённых к RetroShare хостов – так называемые «24/7 VPS» – и пошлите нескольким из них электронные письма с вашим сертификатом через внутренний почтовый сервис RetroShare. Возможно, вам откликнутся и у вас будет надёжный круглосуточный контакт с сетью. Если у вас дома или на работе есть несколько компьютеров, можно создать один узел-шлюз, обеспечивающий доступ к RetroShare, а ваш основной компьютер подключить к этому шлюзу. Таким образом, все коммуникации с сетью будет вести компьютер-шлюз, и он же будет вашим единственным пиром, которому можно доверять абсолютно. Наибольший эффект такой подход будет иметь, если два компьютера находятся в различных зданиях или даже в различных населённых пунктах, т. е. существенно разнесены в пространстве. С опаской заводите доверенных участников из стран Восточной Европы или репрессивных режимов Азии, если, разумеется, они не являются вашими реальнымии друзьями. Остерегайтесь обмениваться сертификатами с людьми, которые добавляют в доверенные всех подряд. Тщательно организуйте ваши раздачи папок и файлов. Следите за тем, чтобы в разделяемых папках не оказались документы, картинки и пр., в тегах которых может значиться ваше имя или иная информация о вас Думайте прежде, чем делать. В децентрализованной системе ничего отменить нельзя.

<Материал будет незначительно изменяться и постоянно уточняться>

Внимание! Информация для тех, кто уже прочитал статью: анонимный шифрованный ресурс обмена сертификатами[!https://bin.cavebeat.org/?4e5ed633ca44eb4d#rB4vT2M3DdLPtgA9WkdArBqNkiRZri7HqBLnq6OIJAY=!]. Вошедшие в сеть! Не забывайте периодически проверять наличие новых сертификатов от желающих подключиться.

By on March 26, 2015 [!https://adorabilis.wordpress.com/2015/03/26/security-3d/!]

History

«А как вы используете RetroShare?» — взгляд изнутри

В анонимных форумах шифрованной сети RetroShare развернулась дискуссия, которая, возможно, не представляла бы общественного интереса, если бы из текста не было видно, что участники обмена мнениями, за малым исключением, – самые обычные пользователи сети Интернет. Ну и, разумеется, на фоне других выделяется сама тема обсуждения. Почему выделяется – станет понятно из текста ниже. В сети, основная цель которой гарантировать пользователю безопасность коммуникаций и файлообмена от несанкционированного прослушивания и несанкцинированного доступа к ресурсам соответственно, и в которой, как правило, люди не спешат что-либо рассказывать о себе, Пользователь №1 задаёт следующий вопрос:

Народ! Я лишь недавно подключился к сети RetroShare и хочу узнать какие здесь наиболее популярные сервисы? Люди используют большей частью файлообмен? Дискутируют в форумах? Или главная цель – желание распространять свой контент в тёмной сети, подальше от битторрент-сетей? Сам я в настоящее время в основном использую форумы и чаты. А как вы используете RS?Через 22 минуты ему отвечает Пользователь №2:

Большей частью чаты и форумы. Качаю немного фильмы, книги. Транслирую трафик для своих друзей.Ещё через 3 минуты Пользователь №3:

Чаты, форумы. Качаю фильмы и ТВ-шоу. Мне нравятся p2p-сети наподобие этой.Через четверть часа к разговору подключается ещё один анонимный пользователь (№4), не отличающийся краткостью изложения мысли, но от этого и более интересный:

У меня около 40 доверенных узлов, с которыми я обмениваюсь контентом. Большинство из них не полагается на скачивание через торренты или на иные открытые источники, потому что они боятся неизвестных им сервисов и не являются технически продвинутыми пользователями. В связи с этим через удалённого администратора я установил им RetroShare и настроил её как полагается. В целом я со своими друзьями нахожусь здесь для обмена книгами в таком уютном “междусобойчике”. Но всилу того, что RS предоставляет гораздо больше возможностей, нежели простой обмен книгами, мы делимся также видеоконтентом, аудиокнигами и другими материалами, не годящимися для передачи по электронной почте. Изредка мы общаемся в приватной чат-комнате, но большей частью просто тихо там сидим. Также я подключился к другим пользователям RetroShare, что дало мне и моим друзьям доступ к массе контента. Ну и, разумеется, в чат-комнатах я повстречал интересных людей, с которыми не прочь пообщаться. Короче говоря, как видно, главная моя цель пребывания здесь – это приватное общение и защищённый файлообмен.Через 2 минуты:

И да, забыл! Часто, намного чаще, чем я сам этого ожидал, использую RSS-агрегатор для чтения и распространения новостей.Позднее подал голос активист RetroShare из США, хорошо известный всем пользователям тёмной сети своими беконечными рационализаторскими предложениями:

Файлообмен – это самая широко используемая, самая приятная часть функционала RetroShare. Я сделал массу предложений, касающихся поддержки платформой торрент-файлов хотя бы в части сохранения скачиваемого торрента в специальную папку, из которой торрент-клиент пользователя мог бы автоматически их извлекать и обрабатывать. Дополнительный плагин, связывающий RetroShare с qBittorrent, равно как и с aMule, дал бы пользователям доступ к гигантским объёмам контента, предоставляемого названными сетями через торрент-файлы или ed2k-ссылки. Кроме того, пользователи RetroShare имели бы возможность осуществлять поиск файлов во всех сетях через DHT без необходимости запускать соответствующие клиенты.Предложение имеет право на жизнь, но, к счастью, разработчики RetroShare не проявили заметного энтузиазма к идее связывания тёмной сети RetroShare и опасных (открытых) сетей, так как это неизбежно привело бы деанонимизации файлообменной деятельности многих пользователей. Другой пользователь продолжает:

В так называемой «публичной» части сети RetroShare в основном я лишь анонимно публикую свои тайные схроны файлов. Также мне доставляют некоторые обсуждения в форумах, публикации в каналах и ссылки в облаке публикаций. В целом RS служит мне для создания приватной сети с моими друзьями, что по существу является нам заменой Фейсбука.В ответ – небольшая ложка дёгтя:

Хотел бы я, чтобы мои друзья были такими! У меня знакомые в технической части в основном придерживаются „мейнстрима“, и, мягко говоря, не в теме.«Ложка» в том смысле, что из сообщения следует сложность настройки RetroShare и её „немейнстримность“. Если второе просто спорно, то первое нельзя назвать правдой: среди аналогичных криптографических продуктов RetroShare едва ли не самый простой в освоении. Идём дальше. Краткий пользователь:

Файлообмен, шифрованный почтовый сервис, немножко чаты, чтение на форумах сообщений от умных людей.По-видимому, новичок:

Хотел бы использовать её большей частью как социальную сеть для связи с близкими друзьями и семьёй. На данный момент понемногу разбираюсь, что к чему, чтобы потом заняться продвижением темы.Позднее подключается один из разработчиков:

На текущий момент большей частью для защищённой связи с другими разработчиками. Также почтовый сервис и чаты. Файлообменом не пользуюсь. Надеюсь на то, что в скором времени RetroShare станет полной заменой Скайпу, Ютюбу, Фейсбуку, Твиттеру. Не сейчас, но в будущем. Согласно моему видению приоритеты дальнейшего развития RS должны быть расставлены следующим образом: — совершенствование VoIP (чтобы закрыть вопрос с использованием Скайпа); — каналы (ютюбоподобный сервис с возможностью потокового вещания); — завершение работы над функционалом социальной сети (закрыть вопрос с Фейсбуком); — реализацию GXS-групп и окружений (приватные форумы и каналы по интересам); — совместная работа разработчиков/сотрудников (календарь/планирование, доступ к рабочему столу, видео/аудиоконференции и другое); — сервис вики; — сервис фото.Ещё один весьма колоритный разработчик:

В данный момент большей частью использую для решения вопросов, связанных с разработкой [смеётся]. Также использую как коммуникатор по причине того, что RS делает некоторые из тех вещей, которые другие программы не умеют делать, например, вставить картинку прямо в чат. Кроме того, есть несколько форумов, не связанных с разработкой RS, которые меня интересуют. Также удобно время от времени найти по-быстрому тот или иной файл. Но главное, для чего я здесь, – это создание на базе шифрованной f2f-сети RetroShare эффективной системы сетевого голосования [даёт ссылку на форум RS, где объясняет принципы делегированной (liquid) демократии и подходам к её реализации в RetroShare; подробности в англоязычной вики].Не пора ли Вам, дорогой читатель, вливаться в тему? Прочитать полностью данную дискуссию вы можете в сети RetroShare по адресу: retroshare://forum?name=What do you use Retroshare for%3F&id=c8c6d0b8d63029af76194f7f07c7c42f&msgid=a64f05b292d613368dcba744a5548e208a96dd9a

By on August 17, 2015 https://adorabilis.wordpress.com/2015/08/17/inside-retroshare/

А как можно использовать RetroShare? — кристализованные случаи

По мотивам статьи «„А как вы используете RetroShare?“ – взгляд изнутри», а также часто наблюдая недоумение на лицах новоподключившихся, когда последние спрашивают: “а что тут можно?” и старожилы сети, не мудрствуя лукаво, отвечают: “всё!”, – решено написать данную статью. Недоумение новых пользователей тёмной сети можно понять: ну как “всё”? Браузер открывает сайт, плеер играет музыку, в офисном редакторе набирают текст. Имеются конкретные задачи, которые выполняются конкретным программным обеспечением. Что за ответ – “всё”? Несложно понять и постоянных пользователей. Каждый новичок, каждый новый день, зайдя в публичный чат RetroShare, произносит сакральное “Есть кто? Ы, круто. Работает. А что тут можно?”, и заставляет терпеливых пользователей сети давать ссылки на настоящий ресурс или внутрисетевые ресурсы, пытаться в тысячный раз проговорить избитые истины, а менее деликатные выдают ответ попроще: „всё!“ – и продолжают заниматься своими делами. Здесь принято решение не писать очередную статью про «всё», а обозначить простые, понятные всем, „кристализованные“ случаи – раздробить, расщепить фунциональность платформы на отдельные задачи, суть которых будет доступна и понятна каждому пользователю, находящемуся в поиске решения этих задач.1. НУЖНО УСТАНОВИТЬ ПРИВАТНУЮ СВЯЗЬ ПЕРЕПИСКОЙ С УДАЛЁННЫМ АНОНИМНЫМ ПОЛЬЗОВАТЕЛЕМ